A autenticação em duas etapas ou de dois fatores aumenta a segurança da internet

Redação

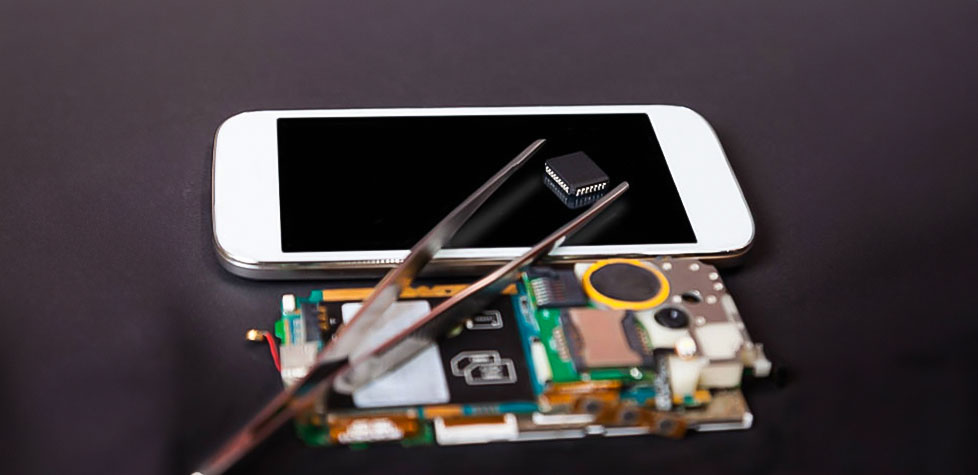

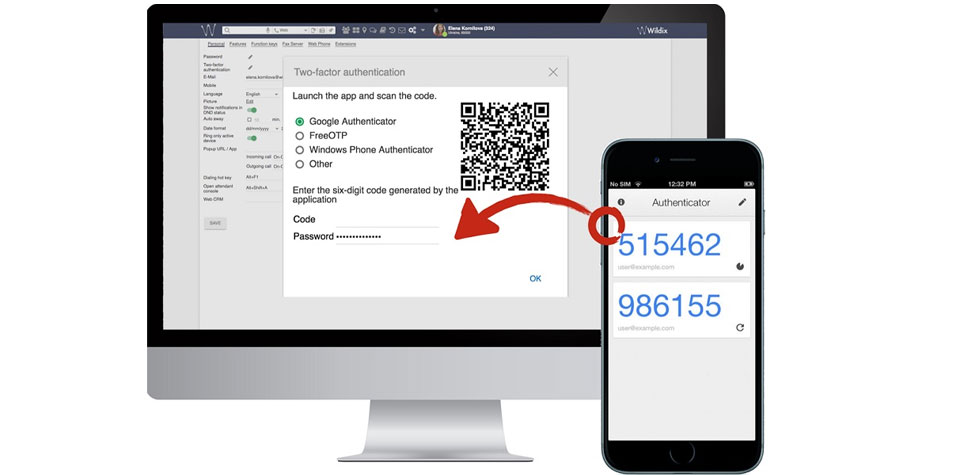

A autenticação de dois fatores é também chamada de autenticação forte, verificação em duas etapas ou 2FA. Os possíveis fatores de autenticação são: algo que o usuário saiba (por exemplo, uma senha, número de identificação pessoal, um código PIN ou uma resposta a uma pergunta secreta; algo que o usuário possui (por exemplo, um token, um telefone celular, um USB, um chaveiro); e algo que o usuário é (por exemplo, reconhecimento de rosto ou voz, biometria comportamental, impressão digital, retina ou íris). Como métodos de autenticação única, como senhas, simplesmente não são suficientes para interromper os sofisticados ataques de hoje. A autenticação de dois fatores fornece uma camada secundária de segurança que dificulta o acesso dos hackers aos dispositivos e contas online de uma pessoa para roubar informações pessoais. Com a autenticação de dois fatores ativada, mesmo que o hacker saiba a senha de sua vítima, a autenticação ainda falhará e impedirá o acesso não autorizado. A autenticação de dois fatores também fornece às organizações um nível adicional de controle de acesso a sistemas confidenciais e dados e contas online, protegendo esses dados de serem comprometidos por hackers armados com senhas roubadas de usuários. Uma ameaça óbvia e comum aos consumidores é o hacker obter cartões de crédito em nome da vítima e danificar significativamente a classificação de crédito. Isso pode ser devastador, pois a classificação de crédito é usada para determinar as compras de estilo de vida mais significativas, como um carro, hipoteca e empréstimo comercial. Enfim, a autenticação de dois fatores pode ajudar a reduzir o risco de exposição se/quando sua senha for roubada ou sua conta de e-mail for comprometida.

Da Redação –

A segurança oferecida por um sistema de senhas depende de estas senhas serem mantidas secretas durante todo o tempo em que estiverem em uso. Assim, a vulnerabilidade de uma senha ocorre quando ela for utilizada, armazenada ou distribuída. Em um mecanismo de autenticação baseado em senhas, implementado em um sistema de processamento automático de dados (SPAD), as senhas são vulneráveis devido a cinco características básicas de um sistema de senhas: uma senha inicial deve ser atribuída a um usuário quando este for cadastrado no SPAD; os usuários devem alterar suas senhas periodicamente; o SPAD deve manter um banco de dados para armazenar as senhas; os usuários devem se lembrar de suas respectivas senhas; e os usuários devem fornecer suas respectivas senhas em tempo de conexão ao SPAD.

Quase todas as pessoas já sofreram com tentativas de roubo de uma conta, ou de um serviço como e-mail, contas bancárias, acesso a um site ou serviços de mensagens como whatsapp, plataformas de videogame, redes sociais, streaming de vídeos, etc. Felizmente, hoje existem métodos para mitigar essa atuação criminosa e, assim, evitar...